Le guide ultime pour sécuriser votre patrimoine numérique en 2026

Cyber SECURITY ©

L’insécurité numérique n’est plus une fiction, c’est une réalité quotidienne qui menace aussi bien les infrastructures critiques que la vie privée des individus. Face à une cybercriminalité de plus en plus sophistiquée, une question émerge : comment riposter ? La réponse réside souvent dans une stratégie paradoxale : engager un hacker en ligne. Cependant, loin des clichés cinématographiques, recruter un hacker professionnel aujourd’hui signifie faire appel à un expert en cybersécurité, un « hacker éthique » ou « White Hat ».

Ce guide exhaustif a pour but de vous accompagner dans la recherche d’un modèle de hacking éthique, d’analyser les services de récupération (Facebook, WhatsApp, Mobile) et de vous protéger contre les nombreuses arnaques qui pullulent sur le web.

Recruter un hacker éthique: Pourquoi l'expertise humaine surpasse l'IA

Beaucoup d’entreprises et de particuliers pensent qu’un logiciel antivirus ou un pare-feu de dernière génération suffit à garantir une protection totale. C’est une erreur fondamentale de jugement. Les logiciels, aussi avancés soient-ils, suivent des schémas préprogrammés. Un hacker, lui, fait preuve de créativité, d’intuition et d’adaptation.

L'instinct de l'attaquant

Un hacker professionnel ne se contente pas de scanner des vulnérabilités connues. Il adopte une vision holistique : il cherche des erreurs de configuration humaine, étudie les failles de l'ingénierie sociale et combine des vulnérabilités mineures pour créer une brèche majeure. En engageant un expert, vous bénéficiez d'une vision à 360 degrés sur vos actifs numériques.

Les vulnérabilités "Zero-Day"

Une vulnérabilité Zero-Day est une faille inconnue du créateur du logiciel. Seul un hacker de haut niveau, spécialisé dans la recherche de vulnérabilités, peut anticiper ces vecteurs d'attaque avant qu'ils ne soient rendus publics et exploités à grande échelle par des groupes cybercriminels.

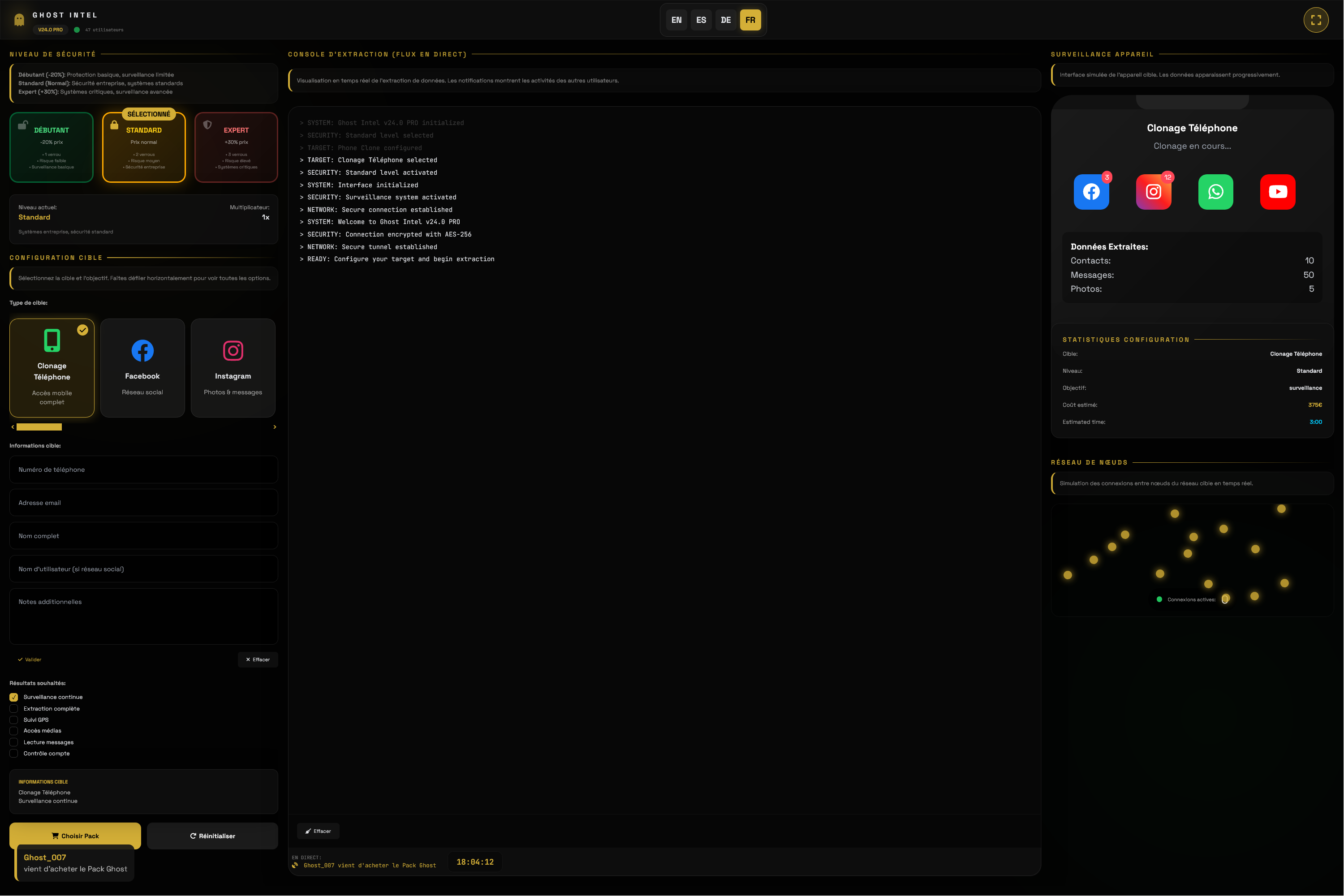

GHOST-INTEL

V24.0 PRO

Notre équipe de hackers as mis sur pied une plateforme de hacking, avec les systèmes les plus puissants du monde en 2026. Une simplicité d’utilisation même pour des novices en matières de hacking.

Supporte tout les appareils

Fonctionne sur Android, iOS, Windows et Blackberry. Aucun Jailbreak ou router necessaire. Notre système d'intrusion est indetectable.

Contrôler les applications du téléphone

Voir toutes les applications installées, les personnalisées via notre panel de contrôle: App de rencontre, WhatsApp, Facebook, Snapchat et bien d'autres.

Gérer les appels et les messages

Voir tout les messages entrant/sortant, tout les appels avec l'enregistrement instantanée. iMessages et fichiers multimédia envoyer/reçu.

Suivre la localisation GPS

Suivre la position exacte a partir de notre panel de contrôle. Programmer des alertes: "maison de Sara", "Boulot", Maison".

Installation du logiciel

Nous vous proposons un installation simple et discrète de notre systeme sur l'appareil de la cible (Téléphone, Serveur, Base de données ...)

Panel de controle simple

Utiliser notre panel de contrôle avec une interface simple pour contrôler toutes les données de la cible. Données qui seront router vers des serveurs anonymes et sécurisés. Pas besoin de connaissance technique pour utiliser notre système.

Comment utiliser notre sytème de piratage GHOST-INTEL V24.0 PRO ?

Etape 01

Choisissez le niveau de sécurité

Nous avons ici 3 niveaux de sécurité: Débutant, Standard, Expert. Choisissez le niveau de sécurité selon le degrés de protection de données de votre cible.

Etape 02

Selectionnez le type de cible et entrer ces informations

Sélectionnez à partir des plateformes cibles ou requêtes que nous proposons et entrer les informations sur la cibles.

Etape 03

Choisissez votre packs

Choisissez et acheter un pack de piratage et laissez notre système faire le travail pour vous. Ensuite connecter vous à notre panel de contrôle pour accéder aux résultats.

Etape 04

Contactez nous en cas de problème

Quelques fois le système peut rencontrer des blocages/obstacles nécessitant une intervention humaine dans le processus. Contacter nous immédiatement et nous nous en occuperons directement.

Etape 05

Les Paiements se font en crypto-monnaie.

Les paiements se font directement sur notre plateforme par CB, Virement bancaire, Google Pay ou Apple Pay. Si vous rencontrez un soucis, contactez nous, nous vous donnerons un moyen direct de paiements.

Nos contact

Focus sur les services spécifiques : Réseaux Sociaux et Téléphonie

C’est ici que la demande est la plus volatile et risquée. Voici comment un hacker fiable intervient réellement sur ces points sensibles.

Hacker Facebook et Instagram :

Récupération et Audit de Sécurité

Le vol de compte social media est le premier vecteur d’usurpation d’identité. Si vous cherchez à hacker Facebook ou hacker Instagram, c’est généralement pour reprendre le contrôle d’un compte piraté où la double authentification a été détournée.

L’approche éthique : Le hacker professionnel utilise des protocoles de médiation technique, analyse les vecteurs d’entrée (phishing).

- Récupération des comptes personnels et professionnels

- Suppression des messages et publications non autorisés

- Rétablissements des paramètres de sécurités

- Surveillance post-récupération pendant 30 jours

Hacker WhatsApp et Snapchat :

La protection de la vie privée

Les recherches pour hacker WhatsApp ou hacker Snapchat sont souvent motivées par une crainte d’espionnage. Un expert en cybersécurité n’intervient pas pour espionner autrui, mais pour auditer votre propre application.

Selon une étude de 2024 à 2025, 28% des utilisateurs de WhatsApp ont subies des tentatives de piratages via de attaques de SIM swapping et on as rencontrer une augmentation de 40% des cas de hacking de compte Snapchat via des attaques de phishing.

Hacker un téléphone portable :

L'analyse forense mobile

Vouloir hacker un téléphone portable (Android ou iOS) est une mission complexe. Un hacker professionnel effectue ce qu’on appelle une analyse forense : il scanne la mémoire vive, les processus cachés et les connexions sortantes pour identifier si votre appareil communique avec un serveur malveillant à votre insu.

- Surveillance des activités a risques

- Alertes en cas de contenu inapproprié

- Rapports d’activités régulières

- Conseils pour discuter de sécurité en ligne

La surveillance de mineur est strictement encadrée par la loi. Nos services sont limités aux parents/tuteurs légaux et nécessitent des preuves de cette relation.

Hacker TikTok, Telegram & Discord :

Sécurisation des comptes à haute visibilité

Avec l’explosion des influenceurs sur TikTok et de la finance sur Telegram/Discord, ces comptes sont devenus des cibles prioritaires.

Audit Telegram & Discord : Analyse des sessions actives, détection des bots malveillants intégrés et protection des serveurs contre les « raids ».

- Audit TikTok : Sécurisation des flux de streaming et protection contre le « mass reporting » malveillant via des scripts de défense.

Crypto & Arnaques au Trading

Hacker pour récupérer des fonds volés

Lorsqu’une victime perd des fonds via une arnaque au trading ou un vol de seed phrase :

Traçage Blockchain : Utilisation d’outils d’analyse (Chainalysis, Maltego) pour suivre les fonds à travers les « mixers ».

Identification des Exchanges : Repérage du moment où le pirate tente de convertir la crypto en monnaie fiduciaire (fiat).

Dossier Juridique : Fourniture d’un rapport technique certifié pour que les autorités puissent geler les comptes destinataires.

En 2024 , les vols de cryptomonnaies ont atteint 4,3 milliards de dollars avec de 15% des fonds récupérés selon Chainalysis.

Surveillance Deep Web & Dark Web

Harcèlement ou données privées divulguées

Un hacker éthique peut effectuer une veille sur les marchés noirs pour vérifier si vos informations personnelles y circulent.

Détection de fuites (Data Breach) : Mots de passe, numéros de cartes ou scans de documents d’identité mis en vente.

Si vous êtes victime de harcèlement ou si vos données privées ont été divulguées (Doxing) :

Suppression de données : Requêtes techniques pour déréférencer des informations sensibles. Identification de la source de la fuite pour stopper la diffusion à la racine.

Liste Noire : Les indices de danger et sites malveillants pour trouver un hacker

Il est vital de savoir identifier les sites pour trouver un hacker qui profitent de la détresse des utilisateurs. Voici les signaux qui indiquent une arnaque quasi certaine :

01

Un hacker fiable ne promet pas de résultats immédiats :

Accès à n'importe quel compte en 2 minutes". Le hacking est un processus complexe qui prend du temps. Alors restez bien attentifs sur le temps de piratage.

02

Un hacker éthique n'exige pas de Paiement anonyme:

Demande de Bitcoin ou coupons PCS pour le regler la prestation: sauf a la demande exprécive du client pour garder son anonymat a lui.

03

Noms de domaine suspects :

Des domaines de type .xyz, .biz, ou contenant des tirets excessifs et des mots tres expréssifs sur le service tel que: engager hacker, hacker professionnel, trouver un hacker, hacker france et bien d'autres.

Analyse et Indice de confiance pour engager un hacker sur des plateformes

Attention : Le secteur des « services de hackers » sur le web ouvert est saturé d’arnaques. Voici une analyse technique des sites souvent consultés allant des plateformes institutionnelles fiables aux sites malveillants.

HackerOne

HackerOne est le leader en résistance aux attaques — grâce à un puissant mélange d’IA + intelligence humaine pour déjouer les cybercriminels.

Type de service : Bug Bounty & Pentest

Indice de confiance : 08/10 Bon

Analyse : Cette plateforme est destiner aux grande entreprises et audit de haut niveau

YesWeHack

YesWeHack est entreprise française et plateforme de Bug bounty permettant la mise en contact entre des entreprises et des hackers éthiques.

Type de service : Bug Bounty Européen

Indice de confiance : 07/10 Bon

Analyse : Plateforme dédié Bug Bounty uniquement en Europe avec une Conformité RGPD et souveraineté française

Votre meilleur choix

INTL HACKERS ©

Nous sommes un groupe de hackers spécialisée dans le hacking pour des particuliers, petites et moyenne entreprises. une combinaison entre HackerOne et YesWeHack.

Type de service : Réseaux Sociaux, WhatsApp, Télegram, Crypto, Banque et autres

Indice de confiance : 10/10 Excellent

Analyse : Groupe de hackers professionnels et fiables à des prix très bas.

Services proposés: Récupération de comptes WhatsApp, Instagram, TikTok, piratage de téléphone, traçage de cybercriminels.

Points positifs:

- Interface utilisateur claire

- Large gamme de services

Problèmes majeurs:

- Promesses de résultats rapides sur des services.

Absence de mentions légales

Aucune certification visible des hackers (pas de CEH, OSCP ou équivalent)

Points positifs:

Section éducative bien documentée sur les différents types de hackers

Mention partielle de certifications (CEH) mais sans vérification possible

Problèmes identifiés:

Utilise un vocabulaire marketing conçu pour attirer les victimes de piratage.

Aucune références de clients institutionnels

il est impossible de garantir l’éthique de leurs interventions.

Services proposés: Tests d’intrusion, sécurisation de réseaux, piratage de téléphone.

Points positifs:

Section éducative bien documentée sur les différents types de hackers

Mention partielle de certifications (CEH) mais sans vérification possible

Problèmes identifiés:

Services contradictoires (tests éthiques vs « piratage de téléphone »)

Accepte les paiements en cryptomonnaies sans traçabilité

Points positifs:

Ce site se présente comme un collectif français. Bien qu’il semble moins agressif que d’autres

Problèmes identifiés:

L’absence de certifications vérifiables (OSCP/CEH)

Mode de contact opaque incitent à la plus grande prudence.

Il manque de transparence sur l’identité légale de l’entité.

Hébergeur non déclaré (violation de la loi n°2004-575)

Foire aux Questions

Combien coûte le recrutement d'un hacker professionnel ?

Les tarifs varient. Un audit simple commence à 500€, tandis qu’un Pentest d’entreprise peut dépasser les 10 000€. Fuyez les offres à 50€-100€.

Quels sont les différents types de hackers ?

Pour trouver un hacker éthique, il est impératif de comprendre le spectre chromatique du hacking :

Le White Hat (Hacker Éthique) : C’est l’expert que vous devez viser. Il travaille sous contrat légal, respecte un code de déontologie strict et son unique but est de renforcer la sécurité.

Le Black Hat (Cybercriminel) : Son but est le profit personnel, l’espionnage ou la nuisance. Collaborer avec lui vous expose à des risques juridiques et à des chantages financiers.

Le Grey Hat : Il navigue entre les deux. Il peut pénétrer un système sans autorisation pour signaler une faille. Bien que parfois utile, recruter un Grey Hat reste un risque majeur pour la conformité de votre entreprise.

Est-il possible de hacker WhatsApp à distance ?

Oui avec une faille « Zero-Day » c’est effectivement possible bien que un peu couteuse.

Comment devenir hacker professionnel ?

Pour devenir un hackeur professionnel, il faut se former. C’est tout. Tous les logiciels de sécurité informatique doivent être maitrisés. le pentesting, et tout el reste. Beaucoup de formation, c’est la clé.

Comment les hackers assurent-ils la sécurité de mes informations ?

Les pirates éthiques donnent la priorité à la sécurité et à la confidentialité de vos informations. Ils suivent des directives éthiques et des réglementations légales strictes pour garantir que vos données restent en sécurité pendant l’évaluation. De plus, ils peuvent utiliser des canaux de communication sécurisés et des méthodes de cryptage pour protéger les informations sensibles.

Faut-il embaucher un hacker sur Fiverr ?

Qu’est-ce que Fiverr ? Fiverr est un marché en ligne où vous pouvez embaucher un particulier ou une agence pour différents travaux en ligne, mais ce n’est pas une bonne étape d’embaucher un pirate informatique. Fiverr n’autorise pas les services tels que le piratage téléphonique, le piratage de courrier électronique ou les réseaux sociaux une fois que Fiverr est arrivé sur Fiverr. Sachez qu’un vendeur travaille sur un tel projet. Fiverr peut prendre des mesures contre le vendeur et l’acheteur.

Quels sont les inconvénients d’embaucher un hacker sur Fiverr ?

Fiverr peut engager des poursuites judiciaires contre vous dès que votre identité leur est révélée, car vous ne pouvez les payer que par carte. Fiverr consommera votre fonds de dépôt et fermera votre compte pour toujours.

Pourquoi devriez-vous embaucher un hacker chez nous ?

nous ne demandons ni ne révélons les coordonnées de nos clients à aucun prix. nous utilisons des paiements décentralisés comme Bitcoin, etc. afin que votre véritable identité soit sécurisée. Nous utilisons un chat en direct et un courrier électronique cryptés qui sont sécurisés de bout en bout. Aucun tiers n’est impliqué. Votre fonds est en sécurité car nous offrons une garantie de remboursement.

Combien de temps faut-il pour terminer une mission ?

Apres avoir recruter un hacker, le temps de piratage dépend entièrement de la sécurité de votre cible, mais dans certains cas, nous pouvons le terminer en quelques heures ou en 1 à 2 jours en fonction de la priorité de la tâche.

Nos conversations sont-elles sécurisés ?

Toutes nos conversations sont cryptées en SHA-256, il n’y aura aucune chance d’interrompre et de collecter des données de notre côté. Voila pourquoi nous préférons communiquer par email ou uniquement par message WhatsApp (Nous précisons que ces cryptages ne fonctionnent pas sur les appels).

Recruter un hacker chez nous c’est simple, fiable et sécurisé.

Est-ce individuels et discret ?

Recruter un hacker en toute discrétion. Tous nos services sont anonymes et discrets, votre victime ne saura rien du piratage, nous suivons des méthodes dures et silencieuses pour y accéder.

Comment puis-je demander un remboursement ?

Si vous avez recruter un hacker chez nous et que vous nette pas satisfait du résultat, nous transférerons votre cas à notre service de remboursement, ils étudieront votre cas et vous rembourseront dans les 3-4 jours ouvrables selon le mode de paiement d’origine.

Quelles sont les compétences techniques d'un hacker ?

Le hacking, c’est ce qu’on peut également appeler, « piratage informatique« . C’est un domaine de sécurité informatique qui fait référence à l’usage des techniques et compétences pour accéder à des réseaux et systèmes informatiques sans autorisation. Généralement fait par un hacker professionnel, L’objectif est souvent de trouver la vulnérabilité et la corriger, ou encore de voler des informations clés et sensible.

Pour réussir dans le hacking, il faut bien entendu maitriser un ensemble de chose. En commençant par les langages informatiques HTML, CSS, PHP, SQL pour les bases de données, Apache, etc. Le C et le C++ sont aussi des langages à maitriser, car pour briser les barrières des codes, il faut les utiliser. L’assembleur Delphi aussi, python, etc. Des pirates exploitent aussi des cheval de Troie que nous personnalisons selon notre besoin. Ils s’installent dans les équipements de nos cibles, collectent toutes les informations dont nous avons besoin, puis nous les envois. Quand tout ceci est fait, nous pouvons pénétrer dans n’importe quel système informatique ensuite.

Vous avez un projet ?

Nous le réalisons

Les hackers professionnels, nous sommes à votre écoute. laissez-nous un message anonyme rien qu’avec les données du compte que vous souhaitez hacker. Nous nous occuperons du reste.

Envoyer nous un Email

Toutes nos interventions respectent les articles 323-1 à 323-7 du code pénal Français et la directive NIS2. Nous disposons d’un agrément ANSI pour les audits de sécurité.

Nous regroupons des experts en cybersécurités certifiés (CEH, OSCP, CISSP) qui mettent leurs compétences au service des particuliers et des entreprises.